|

|

||||

|

|

Accueil > Dossiers > Boîte à outils SanDisk SSD Dashboard > Outils : Secure Erase, Sanitize et Crypto Erase Accueil > Dossiers > Boîte à outils SanDisk SSD Dashboard > Outils : Secure Erase, Sanitize et Crypto Erase

Outils : Secure Erase, Sanitize et Crypto Erase Outils : Secure Erase, Sanitize et Crypto Erase

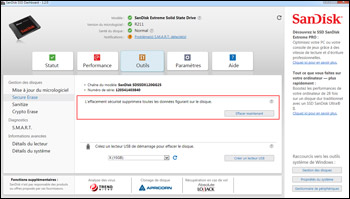

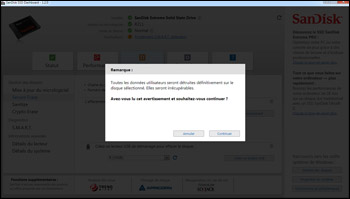

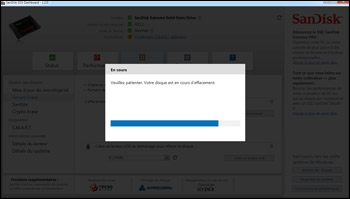

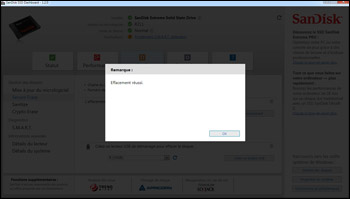

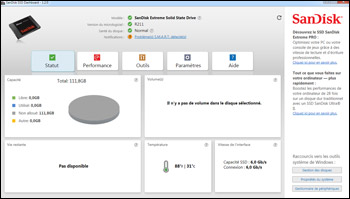

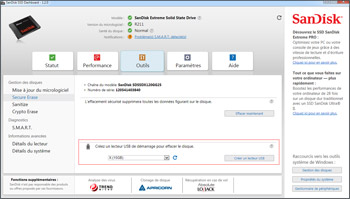

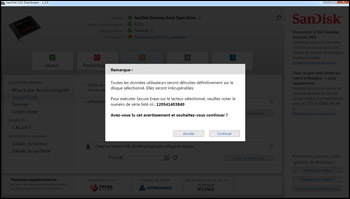

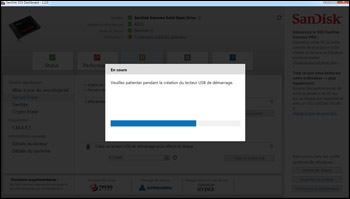

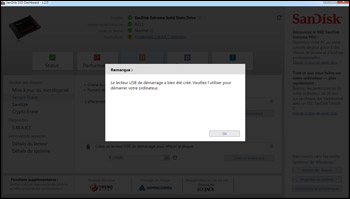

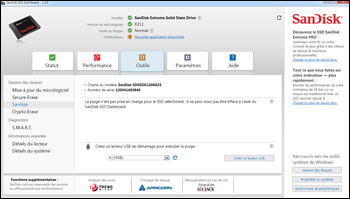

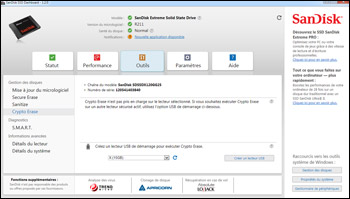

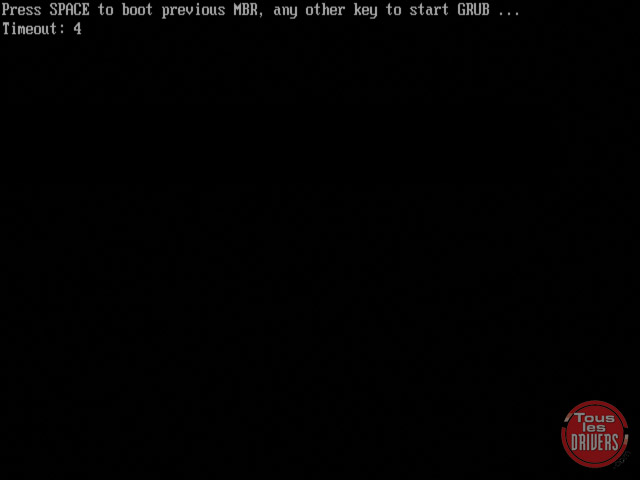

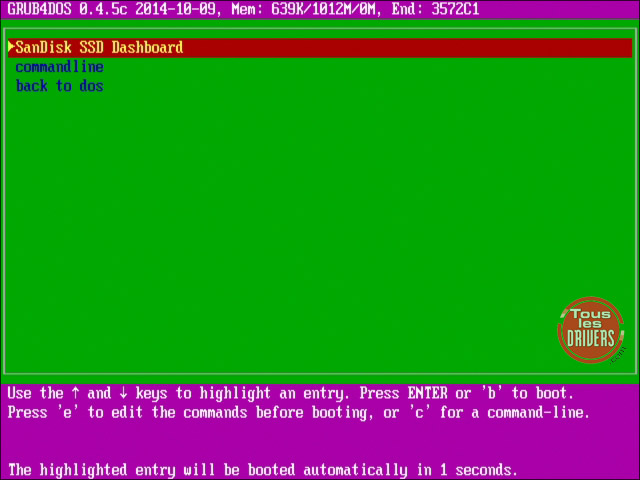

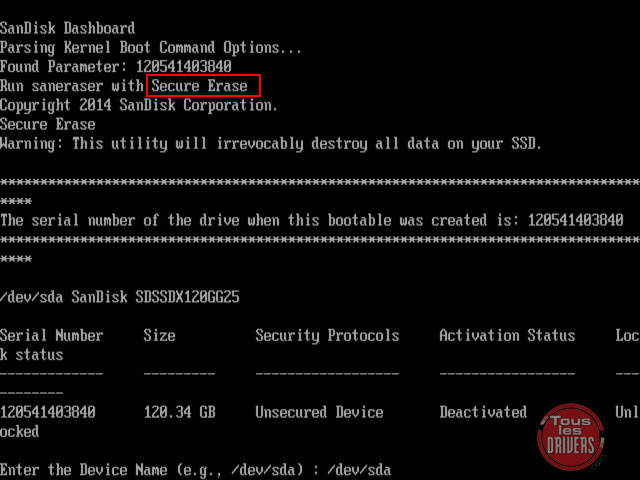

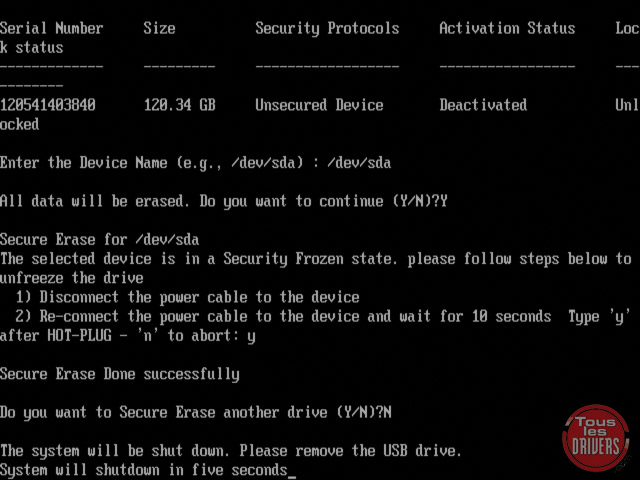

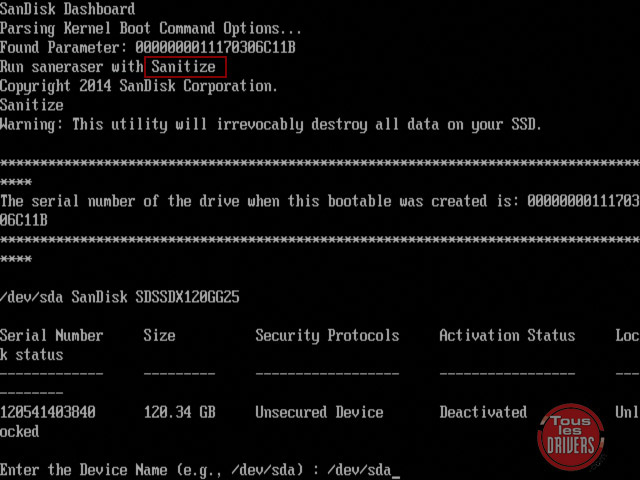

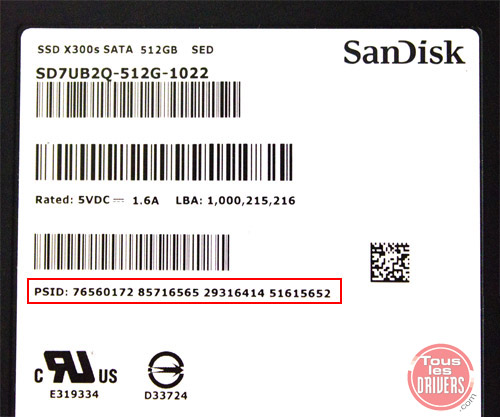

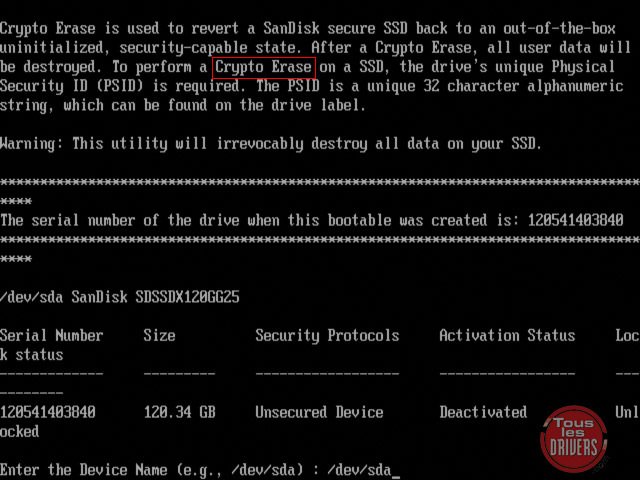

Maintenant que le firmware du SSD est bien à jour, nous allons pouvoir nous attarder sur les autres fonctions de maintenance offertes par le logiciel SSD Dashboard de SanDisk à commencer par les options Secure Erase et Sanitize que l'on peut respectivement traduire par effacement sécurisé et par purge (ou assainissement). Ces fonctions servent à réinitialiser le SSD ce qui peut parfois être utile en cas de défaillance de ce dernier ou encore lorsque l'on se sépare du SSD pour être sûr que ses précieuses données ne soient pas récupérées par un tiers. Le Secure Erase consiste simplement en la suppression de la table de correspondance entre les adresses LBA et les pages de données. La fonction Sanitize, supprime elle aussi cette table mais efface également un à un les blocs contenant effectivement des données. L'exécution du Sanitize est donc beaucoup plus complète mais aussi beaucoup plus longue que celle du Secure Erase. En vulgarisant quelque peu, on peut comparer la fonction Sanitize au formatage de bas niveau d'un disque dur. Evidemment, une fois ces fonctions lancées, les données sont définitivement perdues et il est impossible de les récupérer. A utiliser avec prudence donc et seulement si l'on est vraiment certain de vouloir supprimer les données. A ce sujet, la référence et le numéro de série du SSD sont indiqués sur ces onglets afin que l'on soit sûr d'effacer les données du bon SSD. Tout comme la mise à jour du firmware, il est possible de lancer les fonctions Secure Erase et Sanitize soit directement depuis Windows et l'interface du SSD Dashboard soit depuis une clé USB amorçable. Il n'est évidemment pas possible de supprimer le contenu d'un SSD qui héberge le système d'exploitation en cours d'exécution (celui contenant la partition C:) d'où cette possibilité depuis un lecteur USB ce que peu de fabricants proposent dans leur boîte à outils. Félicitons donc SanDisk pour cela ! Notre SSD Extreme 128 Go n'étant pas le lecteur de démarrage principal, nous pouvons donc tout d'abord lancer un Secure Erase directement sous Windows. Le logiciel nous rappelle que la perte des données est définitive. La barre de progression effectue plusieurs cycles. L'exécution du Secure Erase ne dure qu'une vingtaine de secondes au bout desquelles l'effacement des données est confirmé. Les partitions présentes sur le SSD disparaissent alors du Poste de travail de Windows et le SSD Dashboard indique que la totalité de l'espace du SSD est non alloué. Créer un lecteur USB Pour ceux dont le SSD contient le système d'exploitation, il leur faut donc créer un lecteur USB de démarrage. Commencez par insérer une clé USB dans un port libre du PC puis cliquez sur le bouton Créer un lecteur USB. Comme à son habitude, SanDisk avertit l'utilisateur sur les conséquences de cette fonction Secure Erase à savoir la perte définitive des données du SSD (et de la clé USB au passage). Le numéro de série du SSD est rappelé pour être sûr de sélectionner ensuite le bon SSD. Le SSD Dashboard copie alors les fichiers nécessaires à l'amorçage de la clé USB et de son mini système d'exploitation embarqué. Tout comme nous l'avons précédemment vu pour la mise à jour du firmware depuis une clé USB, il suffit désormais de redémarrer l'ordinateur sur la clé USB ce qui peut nécessiter de modifier l'ordre des périphériques de démarrage dans le BIOS de la carte mère (voir les pages précédentes pour plus d'informations sur cette étape). Dès l'amorçage de la clé USB, il faut choisir de lancer le bootloader GRUB4DOS ce qui est le choix effectué par défaut si aucune action n'est effectuée au bout de 5 secondes.  Le bootloader se charge de lancer automatiquement une édition "spéciale" de l'utilitaire SanDisk SSD Dashboard.  Cet utilitaire fonctionne en ligne de commande et donne la liste des SSD détectés dans le système. Pour lancer le Secure Erase, il suffit de saisir le nom du SSD que l'on souhaite effacer. L'utilitaire étant basé sur Linux, notre SSD SanDisk Extreme se nomme tout logiquement /dev/sda en tant que premier périphérique de stockage. C'est cette chaîne texte qu'il faut saisir. Attention, le clavier est normalement en QWERTY. Une ultime confirmation est ensuite demandée en saisissant la lettre Y (pour Yes).  A ce moment-là, le SSD est verrouillé contre toute lecture ou écriture et il faut effectuer une petite manipulation physique sur le SSD pour que le Secure Erase prenne effet puis pour débloquer le SSD. Pour cela, ouvrez le boîtier du PC, débranchez à chaud le câble d'alimentation électrique du SSD (et non le câble de données SATA), reconnectez aussitôt ce câble toujours à chaud puis attendez 10 secondes. Tapez alors la lettre Y sur le clavier suivi de Entrée. Ca y est, l'effacement total du SSD a été pris en compte. Pour finir, le programme demande si l'on souhaite effacer un autre SSD. Si ce n'est pas le cas, vous pouvez retirer la clé USB, éteindre le PC puis le redémarrer sous Windows normalement. Il faut bien reconnaître que tout comme la mise à jour du firmware, la fonction Secure Erase est tout de même bien plus simple à effectuer sous Windows dans le véritable logiciel SSD Dashboard !  Même procédure pour le Sanitize Tout comme le Secure Erase, la fonction Sanitize peut soit être exécutée sous Windows dans le SSD Dashboard soit depuis une clé USB ce qui permet, là aussi, d'effectuer l'opération sur un lecteur de démarrage. Comme nous l'avons dit précédemment, la fonction de purge efface l'ensemble des blocs dans lesquels des données ont été écrites (ce qui n'est pas le cas du Secure Erase). L'exécution du Sanitize est donc beaucoup plus longue et peut prendre de longues minutes suivant la capacité du SSD. Notre SSD de test SanDisk Extreme ne supportant pas la fonction Sanitize, nous ne pouvons pas vous la présenter dans le cadre de ce dossier mais sachez qu'elle se lance de manière strictement identique à la fonction Secure Erase que ce soit sous Windows ou depuis une clé USB. La fonction Sanitize sous Windows. La fonction Sanitize depuis une clé USB bootable. Tout comme pour le Secure Erase, il est nécessaire d'éteindre le PC à l'issue de l'opération.  Crypto Erase Pour finir, évoquons brièvement la fonction Crypto Erase. Celle-ci se destine exclusivement aux SSD qui supportent les fonctionnalités de chiffrement matériel de données ce qui, à priori, dans la gamme SanDisk n'est que le cas du modèle professionnel X300s et certainement pas de notre SSD Extreme. Le X300s supporte aussi bien les spécifications Opal 2.0 du Trusted Computing Group (TCG) que les spécifications eDrive de Microsoft. Comme son nom l'indique, cette fonction Crypto Erase du menu Outils sert à supprimer les informations de cryptage des Self-Encrypting Drive (SED) afin de réinitialiser le SSD à son état original. Le Crypto Erase supprime l'ensemble des clés de cryptage ce qui rend les données définitivement illisibles et désactive les modes Opal ou eDrive ce qui permet d'utiliser à nouveau le SSD de manière normale sans cryptage. L'utilisation du Crypto Erase nécessite de connaître la clé de sécurité Physical Security ID (PSID) que l'on peut trouver sur l'étiquette collée sur le SSD. Cet identifiant de 32 caractères alphanumériques permet de s'assurer que seul un utilisateur ayant un accès physique au SSD (et donc étant à priori son utilisateur légitime) puisse supprimer les données cryptées, qui sont par définition extrêmement sensibles.  Tout comme pour les fonctions Secure Erase et Sanitize, le Crypto Erase ne peut être exécuté sous Windows que pour un lecteur secondaire (de données) et non pour un lecteur de démarrage. Pour un SED contenant l'OS, il faudra donc là encore avoir recours à un utilitaire amorçable sur une clé USB d'où l'option de création de lecteur USB. La fonction Crypto Erase sous Windows. La fonction Crypto Erase avec une clé USB bootable.  |

|||

|

Les Solid-State Drive (SSD) bénéficient régulièrement de mises à jour de leur logiciel interne (firmware) afin d'améliorer leurs performances et leur compatibilité. Pour effectuer cette mise à jour simplement, SanDisk propose l'application SSD Dashboard qui offre également bien d'autres fonctionnalités de maintenance et d'optimisation que nous vous présentons dans ce dossier.

Les Solid-State Drive (SSD) bénéficient régulièrement de mises à jour de leur logiciel interne (firmware) afin d'améliorer leurs performances et leur compatibilité. Pour effectuer cette mise à jour simplement, SanDisk propose l'application SSD Dashboard qui offre également bien d'autres fonctionnalités de maintenance et d'optimisation que nous vous présentons dans ce dossier.