|

|

||

|

|

Accueil > Actualités > L'UEFI des NUC Intel vulnérable à une attaque DoS Accueil > Actualités > L'UEFI des NUC Intel vulnérable à une attaque DoS L'UEFI des NUC Intel vulnérable à une attaque DoS L'UEFI des NUC Intel vulnérable à une attaque DoS

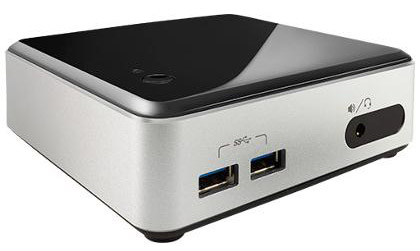

Dans son bulletin INTEL-SA-00038, Intel vient de révéler que l'UEFI de certaines cartes mères de la marque sont victimes d'une faille de sécurité pouvant conduire à des attaques par déni de service (DoS). Le constructeur ne s'attarde pas trop, comme on peut s'en douter, sur l'étendue exacte de cette faille de sécurité. Dans son bulletin INTEL-SA-00038, Intel vient de révéler que l'UEFI de certaines cartes mères de la marque sont victimes d'une faille de sécurité pouvant conduire à des attaques par déni de service (DoS). Le constructeur ne s'attarde pas trop, comme on peut s'en douter, sur l'étendue exacte de cette faille de sécurité.On sait toutefois qu'elle concerne par exemple l'UEFI des mini-PC Next Unit of Computing basés sur un processeur Core i3 ou i5 de génération Haswell à savoir les plateformes NUC Wilson Canyon. Les NUC basés sur un SoC Bay Trail-M (Celeron N2000) ou Bay Trail-I (Atom E3800) sont également concernés ainsi que certains NUC de génération Ivy Bridge. Mais outre, ces produits plutôt destinés au grand public, Intel confirme que l'UEFI de certaines cartes mères pour serveurs est aussi affecté et là le nombre de références produits concernées est beaucoup plus important (une quarantaine). Heureusement, Intel propose d'ores et déjà depuis la fin du mois de mai des mises à jour de l'intégralité des UEFI en question qui intègrent le correctif adéquat. Intel recommande vivement aux utilisateurs concernés de réaliser la mise à jour de leur système dès que possible. Les UEFI corrigés sont disponibles sur le site web d'Intel. A noter enfin que certaines cartes mères pour PC fixes (Desktop Board) pourraient être concernées par ce problème mais Intel n'a pas encore communiqué officiellement sur le sujet. A priori, le modèle Desktop Board DQ87PG serait concerné par exemple. Systèmes NUC touchés par la faille de l'UEFI

Cartes mères touchées par la faille de l'UEFI

Serveurs touchés par la faille de l'UEFI

Actualité publiée par Julien Sambourg le lundi 09 juin 2014 à 16:10 Actualité publiée par Julien Sambourg le lundi 09 juin 2014 à 16:10

Il y a 1 commentaire sur cette actualité

Il y a 1 commentaire sur cette actualité

Marque associée : Marque associée :

Catégories associées : Catégories associées :

Flux RSS des actualités TousLesDrivers.com Flux RSS des actualités TousLesDrivers.com

|

|

|